Noticias

Fecha |

Titulo |

|---|---|

|

Los Expertos Opinan: 4 pasos para conocer su superficie de ataque explotableArtículos | 16-05-2023 Según una encuesta comparativa de oficiales de seguridad de la información de Cisco, el 17% de las organizaciones tuvieron al menos 100 000 alertas de seguridad diarias en 2020, cifra que no ha hecho más que aumentar [.... |

|

Los Expertos Opinan: Aplicaciones y API en el punto de mira ¡Más vale prevenir!Artículos | 16-05-2023 No es un secreto para nadie que los servicios financieros se encuentran entre los sectores más afectados por la ciberdelincuencia, desde el auge de Zeus y otros troyanos bancarios a los ataques distribuidos de denegación.. |

|

Los Expertos Opinan: La fórmula definitiva para pasar de la búsqueda a la remediaciónArtículos | 16-05-2023 El panorama actual exige que tanto CISOs como desarrolladores y equipos de seguridad entreguen software seguro y protegido de la forma más rápida posible. La automatización se ha convertido en uno de los pilares fundam.. |

|

Cómo evaluar las mejores soluciones de detección y respuesta a amenazas de identidad (ITDR)Artículos | 03-04-2023 A medida que aumentan las ciberamenazas basadas en la identidad, las organizaciones amplían sus presupuestos para combatir ataques centrándose en las soluciones de detección y respuesta a amenazas de identidad. Gartner.. |

|

Los Expertos Opinan: Cómo reconocer a los adversarios de nueva generaciónArtículos | 03-04-2023 El aumento en el uso de servicios en la nube ha provocado que los adversarios evolucionen sus tácticas. Una de las mayores vulnerabilidades actuales las presentan las identidades, muy difíciles de distinguir entre legíti.. |

|

Descubre los últimos artículos de Los Expertos OpinanArtículos | 03-04-2023 Échale un ojo a las novedades de nuestros profesionales... |

|

Buenas prácticas para alcanzar el éxito con Zero TrustArtículos | 06-03-2023 A priori parece sencillo entender un modelo de Zero Trust (Confianza Cero). Todos sabemos que ya no es suficiente un perímetro de red para mantener a raya los ataques. La seguridad Zero Trust consiste en no confiar en na.. |

|

Henry Velásquez, abogado y experto en privacidad: El RGPD ha ayudado a que la protección de datos sea cl...Artículos | 14-02-2023 El abogado y experto en privacidad Henry Velásquez, DPO para Latam y sur de Europa de la multinacional de publicidad Publicis Groupe, será el maestro de ceremonias en el segundo panel, simultáneo al primero, donde se con.. |

|

Francisco Pérez Bes, socio de Ecix Group: El ChatGPT va a democratizar el uso de la Inteligencia Artifi...Artículos | 08-02-2023 Desde su punto de vista estamos hablando de una herramienta innovadora basada en Inteligencia Artificial (IA) que se presenta con un alto nivel de autonomía para elaborar y difundir contenidos, sin que estos demuestren .. |

|

Entrevista: La ciberseguridad es uno de los cuatro pilares de la privacidad: CISOS y DPD deben trabajar ...Artículos | 31-01-2023 En vísperas del Dia Europeo de la Protección de Datos, Mar España, directora de la AEPD, recibe a ISMS Forum para conversar de los aspectos que están de actualidad en materia de privacidad. En esta conversación explica l.. |

|

Empresas y organizaciones conmemoran el Día Europeo de la Protección de Datos analizando los retos que se...Artículos | 27-01-2023 La visión de un auditor experto en privacidad, como es la de Miguel Angel Ballesteros, junto a la de un abogado especializado en estos temas como es Carlos Saiz, vicepresidente de ISMS Forum y presidente de ENATIC, junt.. |

|

¿Cuáles son las cuestiones clave que preocupan a los CISOS de nuestro país en 2023?Artículos | 26-01-2023 Como ha venido sucediendo en los últimos años, ISMS Forum, siguiendo las pautas de la agencia de seguridad europea, ENISA, ha publicado los Cyber Security and Data Protection Challenges 2023, fruto de las opiniones de má.. |

|

La falta de ciberseguridad, el nuevo concepto que acuña el Informe de Riesgos 2023 de World Economic Foru...Artículos | 26-01-2023 Según el documento, los ciberataques se han convertido en uno de los principales riesgos a los que se enfrentará el mundo en la próxima década. En ese listado de los diez más destacados, la ciberdelincuencia e insegurida.. |

|

Los Expertos Opinan - Nuevo módulo de credenciales expuestasArtículos | 16-01-2023 Desde un punto de vista externo, lo primero que Pentera comprueba es que activos están expuestos de una manera automática, identificando aquellos que están publicados intencionadamente como un página web y también aquell.. |

|

Los Expertos Opinan - Los datos no se pierden solos, los pierden las personas, y es hora de cambiar la fo...Artículos | 16-01-2023 El cambio global hacia modelos de trabajo híbridos ha abierto una caja de pandora de potenciales ciberamenazas. En los últimos dos años y medio las opciones de trabajo remoto han aumentado, lo que a su vez ha incrementad.. |

|

Los Expertos Opinan - La seguridad como garantía en la transformación móvil empresarialArtículos | 16-01-2023 En un mundo cada vez más hiperconectado, la necesidad de proteger los dispositivos móviles empresariales es cada vez mayor. Las plataformas de gestión son un aliado esencial y los fabricantes debemos tener un fuerte comp.. |

|

Los Expertos Opinan - Entender la diferencia entre EDR, SIEM, SOAR y XDRArtículos | 16-01-2023 El sector de la ciberseguridad está plagado de jerga, abreviaturas y acrónimos. Ante la creciente proliferación de vectores de ataque sofisticados, que afectan desde los endpoints hasta las redes y la nube, muchas empres.. |

|

Los Expertos Opinan - La seguridad como garantía en la transformación móvil empresarialArtículos | 07-12-2022 En un mundo cada vez más hiperconectado, la necesidad de proteger los dispositivos móviles empresariales es cada vez mayor. Las plataformas de gestión son un aliado esencial y los fabricantes debemos tener un fuerte comp.. |

|

Los Expertos Opinan - Como afectó a Mars un cambio radical en la seguridad de su nubeArtículos | 07-12-2022 Mars es una compania multinacional de bienes de consume conocida por sus dulces y golosinas. Durante los ultimos anos, se ha movido a la nube, desarrollando nuevos conocimientos y maneras de trabajar que la soporten. Mar.. |

|

Los Expertos Opinan - Cómo simplificar la implementación de Zero TrustArtículos | 07-12-2022 Cloud Security Alliance (CSA) reveló que la Seguridad Zero Trust es una prioridad para el 80% de los ejecutivos de altos mandos en sus organizaciones. Sin embargo, todavía existen barreras que frenan su implementación, t.. |

|

Los Expertos Opinan - Los datos no se pierden solos, los pierden las personas, y es hora de cambiar la fo...Artículos | 07-12-2022 El cambio global hacia modelos de trabajo híbridos ha abierto una caja de pandora de potenciales ciberamenazas. En los últimos dos años y medio las opciones de trabajo remoto han aumentado, lo que a su vez ha incrementad.. |

|

Los Expertos Opinan - Trellix amplía la plataforma XDR para transformar las operaciones de seguridadArtículos | 07-12-2022 Trellix, una empresa de ciberseguridad que ofrece el futuro de la detección y respuesta extendidas (XDR), ha anunciado la expansión de su plataforma XDR. Trellix XDR permite a los más de 40.000 clientes de empresas desar.. |

|

Los Expertos Opinan - Aumento de la deuda en ciberseguridadArtículos | 07-12-2022 Muchos de los conceptos de ciberseguridad son complejos y a menudo difíciles de explicar a públicos profanos. Por ello, a los responsables de seguridad puede resultarles complicado transmitir la urgencia y obtener el apo.. |

|

Los Expertos Opinan - Ransomware Quantum, anatomía de un malware rápido y único: he aquí por qué es impor...Artículos | 07-12-2022 Para quien no lo conozca, Quantum es un ransomware que cifra los archivos y añade la extensión ".quantum" a los nombres de los ficheros..... |

|

Los Expertos Opinan - Entender la diferencia entre EDR, SIEM, SOAR y XDRArtículos | 07-12-2022 El sector de la ciberseguridad está plagado de jerga, abreviaturas y acrónimos. Ante la creciente proliferación de vectores de ataque sofisticados, que afectan desde los endpoints hasta las redes y la nube, muchas empr.. |

|

Los Expertos Opinan - Akamai alerta de 13 millones de dominios maliciosos en 1 mesArtículos | 05-12-2022 Los investigadores de Akamai han marcado casi 79 millones de dominios como maliciosos en la primera mitad de 2022, según un conjunto de datos de dominio observado recientemente. Esto equivale aproximadamente a 13 millone.. |

|

Los Expertos Opinan - La protección del dato en entornos abiertos y distribuidos, un importante desafío p...Artículos | 05-12-2022 Los nuevos entornos de TI híbridos y distribuidos generan numerosas inquietudes tanto en usuarios como en los responsables de garantizar la seguridad de los datos. Hoy día, el extremo de la red está allí donde se conecta.. |

|

Los Expertos Opinan - Valida y neutraliza las credenciales expuestas antes de que sean utilizadas por los...Artículos | 05-12-2022 Pentera, líder en la categoría de Validación de Seguridad Automatizada, permite a las organizaciones reducir su superficie de ataque externa e interna lanzando ataques reales y seguros para priorizar la remediacion en ba.. |

|

Los Expertos Opinan - El hacking ético para reforzar su ciberprotecciónArtículos | 05-12-2022 Hoy en día, los ciberataques se multiplican y son cada vez más complejos pero las empresas pueden contar con varias herramientas para protegerse y consolidar su seguridad. El hacking ético es una de las prácticas para co.. |

|

Los Expertos Opinan - Resiliencia Operativa y AutomatizaciónArtículos | 05-12-2022 Los profesionales de la ciberseguridad sufren constantemente para incorporar a sus equipos a las personas con las habilidades necesarias para mantener la seguridad de sus organizaciones. Incorporar automatización a la op.. |

|

Los Expertos Opinan - Impulsando la cuantificación del ciberriesgo (CRQ, de Cyber Risk Quantification, en...Artículos | 05-12-2022 A medida que los líderes de seguridad y riesgo se enfrentan a retos importantes con una complejidad creciente, la CRQ es un elemento al que deben dar prioridad en aras de crear programas de ciberseguridad más resistentes.. |

|

Los Expertos Opinan: Inteligencia colaborativa y protección en el origen como defensa radical frente al e...Artículos | 07-11-2022 En este artículo repasaremos el panorama de las amenazas de DDoS de este último trimestre de 2023 y discutiremos un enfoque colaborativo y distribuido para abordar esta amenaza a la estabilidad de Internet y a las empres.. |

|

Los Expertos Opinan: La estrategia de ciberseguridad: una herramienta imprescindible para sobrevivir al l...Artículos | 07-11-2022 La estrategia de ciberseguridad, lejos de su visión actual de ser un impedimento o pura burocracia para las organizaciones, es realmente una herramienta muy potente en cualquier entidad para asegurar las acciones realiza.. |

|

Los Expertos Opinan: El rol de la comunidad en el camino hacia el SOC AutónomoArtículos | 07-11-2022 Ningún equipo de seguridad -al menos ningún equipo de seguridad eficaz- puede funcionar con éxito en un silo. Incluso los equipos expertos conocen el valor de aprovechar el poder de la comunidad para crear contenido de s.. |

|

Los Expertos Opinan: La convergencia en el panorama de las amenazas ya está aquíArtículos | 07-11-2022 La transformación digital trae consigo múltiples ventajas, como una mayor eficiencia empresarial, ahorro de costes y acceso a los empleados para trabajar desde cualquier lugar (WFA). Pero estos cambios también abren las .. |

|

Los Expertos Opinan: Cyber Minority ReportArtículos | 07-11-2022 La gestión de vulnerabilidades es un proceso presente en las grandes organizaciones con más de dos décadas de historia, que normalmente distingue entre vulnerabilidades del código propio y las de terceros para apoyarse e.. |

|

Los Expertos Opinan: Transformando el modelo de trabajo híbrido con SASEArtículos | 07-11-2022 Con la mayoría de las organizaciones operando ya con relativa normalidad, el trabajo híbrido avanza como un modelo operacional ideal. Y no solo para los empleados, al permitirles realizar su trabajo desde cualquier lugar.. |

|

Los Expertos Opinan: ¿Por qué la ZTNA en la nube no es suficiente?Artículos | 19-09-2022 Intentar asegurar una plantilla cada vez más dispersa no es fácil. Los empleados utilizan sus propios dispositivos para acceder a las aplicaciones empresariales críticas desplegadas en entornos multicloud y a los activos.. |

|

Los Expertos Opinan: Gartner lo confirma: ¡Ya ha llegado el momento de la tecnología NDR adecuada!Artículos | 19-09-2022 Según Gartner, la tecnología NDR está en ascenso y en Vectra AI conocemos la razón. Los dominios de red nunca han estado tan distribuidos y fragmentados, y el panorama de las amenazas -desde el centro de datos hasta la n.. |

|

Los Expertos Opinan: 5 señales reveladoras de un SIEM alojado en la nube, y no un SIEM nativo de la nube....Artículos | 19-09-2022 La necesidad de un SIEM para las empresas y sus equipos de seguridad ha evolucionado drásticamente con el tiempo. Ha pasado de los casos de uso tipicos y el cumplimiento normativo, al formato actual de detección de amena.. |

|

Los Expertos Opinan - El salto del EDR al XDR: un paso más que necesario (Crowdstrike)Artículos | 01-07-2022 Los departamentos de seguridad de miles de empresas han invertido en soluciones aisladas de seguridad a lo largo de los años con el objetivo de proteger activos concretos en cada momento. El hecho de que esas soluciones .. |

|

Los Expertos Opinan: Riesgos de las Terceras Partes y Normativas Europeas (Nextvision)Artículos | 30-06-2022 Las organizaciones comienzan a tomar conciencia del riesgo derivado de su vinculación con terceras partes, resultante de la contratación de servicios digitales o tecnológicos. Incluso, muchas veces este riesgo proviene d.. |

|

Los Expertos Opinan: "CISO-Nator: el CISO autómata" (Palo Alto Networks)Artículos | 06-06-2022 Desde el primer momento, y abiertamente, reconozco que el título de este artículo pretende provocar al lector para fomentar la reflexión y el debate sobre hasta qué punto es posible automatizar las operaciones de segurid.. |

|

Los Expertos Opinan: Las ventajas financieras de trasladar la seguridad a la nube (Netskope)Artículos | 17-05-2022 Cuando la nube surgió como un nuevo modelo operativo para las TI, su bajo Coste de la Propiedad (TCO) fue uno de sus reclamos. Pero, ahora, cuando se considera trasladar la seguridad a la nube, a muchos les preocupa que .. |

|

Los Expertos Opinan: La gestión de vulnerabilidades ha fracasadoArtículos | 17-05-2022 Los conceptos tradicionales de gestión de vulnerabilidades contribuyen a cegar a los defensores y gestores de riesgos en un contexto en el que no dejan de proliferar los ataques de ransomware... |

|

Los Expertos Opinan: ¿Ciberresiliencia en la nube? Algo huele mal (Radware)Artículos | 17-05-2022 A pesar de que las arquitecturas cloud nube parecen un destino fijo para todos, la mayoría de las empresas no saben cómo lograr la eficiencia operativa, son incapaces de hacer una correcta previsión de gastos y se siente.. |

|

Los Expertos Opinan: ¿Por qué los CISO deberían oponerse a la metodología Agile en TI? (Vectra)Artículos | 17-05-2022 "Agile" es una palabra de moda en el campo de las TI. Desde una buena intención de mejorar la calidad del software y la velocidad de entrega, se ha vendido cada vez peor en las últimas dos décadas como una panacea para c.. |

|

Los Expertos Opinan - Ransomware Quantum, anatomía de un malware rápido y único (y de una banda)... He aq...Artículos | 12-05-2022 Para quien no lo conozca, Quantum es un ransomware que cifra los archivos y añade la extensión ".quantum" a los nombres de los ficheros. También genera un archivo HTML denominado "README_TO_DECRYPT.html" que contiene una.. |

|

Los Expertos Opinan - Entender la diferencia entre EDR, SIEM, SOAR y XDRArtículos | 12-05-2022 El sector de la ciberseguridad está plagado de jerga, abreviaturas y acrónimos. Ante la creciente proliferación de vectores de ataque sofisticados, que afectan desde los endpoints hasta las redes y la nube, muchas empres.. |

|

Los Expertos Opinan: "Cómo vencer las verdaderas razones detrás de los incidentes de ciberseguridad" (AIW...Artículos | 03-05-2022 La acelerada digitalización y la descentralización del trabajo de los últimos años han marcado un antes y un después en el mundo de la ciberseguridad... |

|

Los Expertos Opinan: "La guerra en Ucrania y sus implicaciones tecnológicas para las empresas" (Crowdstri...Artículos | 03-05-2022 El conflicto en Ucrania mantiene muchos frentes abiertos y uno fundamental es el tecnológico. Desde el inicio de las hostilidades el pasado mes de febrero, los profesionales de la ciberseguridad de todo el planeta se enc.. |

|

Los Expertos Opinan: "La evolución del SOC responde a tus preguntas" (Devo)Artículos | 03-05-2022 Los ciberataques están creciendo de forma exponencial y diversa. Los entornos, las plataformas, los servicios, las regiones y las zonas horarias que constituyen las operaciones de las empresas modernas e impulsan la tran.. |

|

Los Expertos Opinan: ¿Cómo de bien conoces tu superficie de ataque explotable? (Pentera)Artículos | 04-04-2022 De acuerdo a una encuesta del CISO Benchmark de CISCO, el 17% de las organizaciones tuvieron más de 100,000 alertas de seguridad diarias en 2020, con una trayectoria que no para de crecer. El pasado 2021 ha sido un año .. |

|

Los Expertos Opinan: "Silencioso dañino y barato" (Radware)Artículos | 04-04-2022 Permítanme los lectores hacer esta libre interpretación de las palabras de Mikko Hypponen cuando habla sobre los ataques a los dispositivos inteligentes, explicando que deben ser effective, affordable and denaible (o a.. |

|

Los Expertos Opinan: "Terceros: el eslabón débil de la cadena" (NextVision)Artículos | 04-04-2022 La interdependencia de nuestras empresas con aquellas que integran la cadena de suministros es cada vez más alta. La cantidad de productos y servicios que se contratan a terceros hacen que no podamos ignorar a nuestros p.. |

|

Los Expertos Opinan: Tres cosas hay en la vida: unificación, automatización e integración (Crowdstrike)Artículos | 01-04-2022 Las empresas han evolucionado mucho sus infraestructuras, especialmente en los dos últimos años, y las soluciones de seguridad tradicionales no son capaces de dar respuestas a las necesidades dinámicas actuales.. |

|

Los Expertos Opinan: Cultura de Privacidad en las organizaciones: una necesidad prioritaria en el context...Artículos | 01-04-2022 La preocupación por el buen uso y correcta gestión del dato en las organizaciones ha ido creciendo en los últimos años, a medida que los datos se vuelven cada vez más decisivos para el éxito de cualquier negocio. Protege.. |

|

Los Expertos Opinan: Remedio infalible frente a los ciberataques: La respuesta a incidentes y la gestión ...Artículos | 07-03-2022 En ciberseguridad todo está organizado en torno a una clara premisa: la clave para lograr el éxito en la protección de los recursos informáticos más críticos es tener implementado un plan de respuesta a incidentes eficaz.. |

|

Los Expertos Opinan: La batalla del tiempo: el cronómetro contra los ciberdelincuentes comienza en 1h32m ...Artículos | 13-12-2021 Uno de cada tres criminales consigue romper las barreras de protección de una empresa en menos de media hora... |

|

Los Expertos Opinan: El arma silenciosa: descubrir las amenazas de la IA adversaria (Deep Instinct)Artículos | 13-12-2021 Hace casi seis décadas, nació el concepto de inteligencia artificial (IA). Desde entonces, la tecnología ha evolucionado y desde los cimientos han surgido múltiples subconjuntos, incluido el aprendizaje automáticoo Machi.. |

|

Los Expertos Opinan: Las 3 operaciones que todo CIO debe realizar para una Buena ciberhigiene (Tanium)Artículos | 13-12-2021 Para hacer frente a los nuevos retos, los CIOs deben asegurarse de tener una buena ciber higiene... |

|

Los Expertos Opinan: El cibercrimen amenaza al sector de servicios financieros con ataques de phishing y ...Artículos | 13-12-2021 La dark web ha creado una economía del ciberdelito, altamente especializada y con un fin lucrativo, que solo podrá contrarrestarse con la colaboración público-privada, el intercambio de datos y una ciberhigiene básica... |

|

Los Expertos Opinan: XDR: más seguridad, más ahorro (Trend Micro)Artículos | 13-12-2021 El retorno de la inversión es una consideración clave a la hora de elegir una solución de seguridad, pero puede ser difícil evaluar con precisión el verdadero valor del producto que se pueda estar considerando... |

|

Los Expertos Opinan - La visibilidad en ciberseguridad: Un factor clave para la empresa (Devo)Artículos | 13-12-2021 Los equipos de seguridad operativa necesitan "una visión de alto nivel (casi en tiempo real) de las vulnerabilidades, los eventos y las amenazas" y la capacidad de "ver todos los detalles rápidamente". .. |

|

Los Expertos Opinan: Prevenir las amenazas en la nube (Checkpoint)Artículos | 13-12-2021 A medida que las empresas migran y amplían sus aplicaciones y servicios a entornos multi-nube, los profesionales de la seguridad se enfrentan a retos cada vez mayores, que van desde las políticas corporativas y las limit.. |

|

Los Expertos Opinan: La importancia del análisis de datos, la detección de intrusiones y la inteligencia ...Artículos | 13-12-2021 A medida que las empresas migran y amplían sus aplicaciones y servicios a entornos multi-nube, los profesionales de la seguridad se enfrentan a retos cada vez mayores, que van desde las políticas corporativas y las limit.. |

|

Los Expertos Opinan: Analizar la edad de los usuarios, contra el fraude online (Biocatch)Artículos | 13-12-2021 Está comprobado que las personas mayores tienen más probabilidades de estar en el punto de mira de los ciberdelincuentes. Los usuarios más mayores se consideran una población vulnerable porque a menudo no están muy famil.. |

|

Los Expertos Opinan - El nacimiento de un nuevo modelo de seguridad para la red (Aruba)Artículos | 15-11-2021 Con la incorporación del teletrabajo como modalidad laboral, muchas empresas han optado por integrar arquitecturas que combinan estrategias como Zero Trust y SASE (combinación de SD-WAN y Seguridad en la nube). ¿Por qué.. |

|

Los Expertos Opinan - Cuantificación financiera: El lenguaje común que traduce el ciberriesgo en riesgo e...Artículos | 15-11-2021 Estar expuesto al ciberriesgo es una parte inevitable de hacer negocios en el mundo conectado de hoy. Sin embargo, muchas organizaciones siguen viéndolo como algo complejo y que se discute con demasiada frecuencia en tér.. |

|

Los Expertos Opinan - El desafío de la validación continua de la seguridad (Cymulate)Artículos | 15-11-2021 Con tantos datos financieros, personales y médicos que se intercambian por Internet cada milisegundo, robar o secuestrar los activos digitales de las empresas para pedir un rescate se ha convertido en una opción lucrativ.. |

|

Los Expertos Opinan - Las 5 capas de una seguridad eficaz para los endpoints (Cytomic)Artículos | 15-11-2021 Los ciberdelincuentes están llevando a cabo ataques contra las plantillas que trabajan en remoto a un ritmo cada vez mayor. Por eso, la respuesta es un enfoque Zero Trust para la seguridad de los endpoints con el fin de .. |

|

Los Expertos Opinan - El papel del CISO en la nueva normalidad (Fortinet)Artículos | 15-11-2021 Analicemos tres dimensiones que el rol del CISO tendrá en esta etapa, que algunos denominan la nueva normalidad... |

|

Los Expertos Opinan - Tecnologías para una estrategia de Seguridad de Datos por capas (Helpsystems)Artículos | 15-11-2021 Los equipos de IT tienen el desafío de proteger los datos, pero también de ofrecer a los usuarios herramientas que, además de cuidar la información, les permitan seguir trabajando a diario sin frenar la operación, no imp.. |

|

Los Expertos Opinan - Terceros o no Terceros, ¿esa es la cuestión? (NextVision)Artículos | 15-11-2021 El diseño de una estrategia de ciberseguridad requiere evaluar diferentes aspectos que abarcan la predicción, prevención, detección y respuesta. Dentro de este esquema es importante considerar la relación que hay entre l.. |

|

Los Expertos Opinan - SentinelOne "reinventa" la ciberseguridad con su solución autónoma basada en inteli...Artículos | 15-11-2021 La crisis sanitaria ha puesto a prueba la ciberseguridad y alterado una gran cantidad de certidumbres por su envergadura e imprevisibilidad. Las empresas son ahora conscientes de que deben poner en marcha buenas estrateg.. |

|

Los Expertos Opinan - La seguridad como un problema con los datos (Splunk)Artículos | 15-11-2021 Desde el año 2020 apenas pasa una semana sin que los medios de comunicación informen de un nuevo ciberataque, y los titulares se van acumulando. En los últimos dos años, nueve de cada diez empresas se han visto afectadas.. |

|

Los Expertos Opinan: "Defensa ofensiva: el uso del engaño contra los ataques de ransomware", por Acacio M...Artículos | 14-06-2021 El cibercrimen ha maximizado su capacidad de explotar la pandemia, aprovechando la irrupción del teletrabajo para acceder a los recursos corporativos a través de redes y dispositivos domésticos a menudo mal protegidos y .. |

|

Los Expertos Opinan: "Más allá de la protección de datos: Ciberseguridad para cumplir con el RGPD", por J...Artículos | 14-06-2021 Tres años después de la entrada en vigor de uno de los reglamentos más estrictos del mundo sobre privacidad y protección de datos, repasamos los aspectos más importantes de la norma en su relación con la ciberseguridad. .. |

|

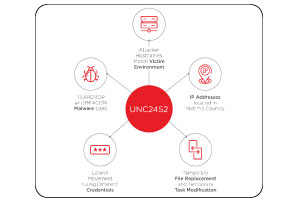

Los Expertos Opinan: "Como se produjo el ataque a la cadena de suministro de SolarWinds", por FireEyeArtículos | 17-05-2021 FireEye ha descubierto una campaña a nivel global, identificada como "UNC2452". Los actores que están vinculados a ella accedieron a las redes de numerosas organizaciones públicas y privadas a través de la cadena de sumi.. |

|

Los Expertos Opinan: "La identificación de los dispositivos conectados a la red es crítica en la era del ...Artículos | 17-05-2021 La presencia de dispositivos desconocidos en una red aumenta las posibilidades de que se produzcan incidentes graves. Para evitarlo es preciso contar con herramientas de visibilidad adecuadas, que nos permitan saber de q.. |

|

Los Expertos Opinan: "Las Raíces de la Confianza, por Gonzalo Erro (Huawei)Artículos | 17-05-2021 La adopción de nuevas tecnologías (como el 5G, Cloud, IoT, IA, etc.) en la transformación digital de España, va a traer nuevas oportunidades y nuevos escenarios de riesgo que gestionar para todos los actores. El acompaña.. |

|

Los Expertos Opinan: "ASM Attack Surface Management, un desafío impostergable", por Roberto Heker (NextVi...Artículos | 17-05-2021 Como sabemos, la superficie de ataque ha crecido de manera exponencial en los últimos años. Esta incluye hardware, aplicaciones, endpoints, bases de datos, documentos, DNSs, shadow IT, y a las terceras partes. Es tal la .. |

|

Los Expertos Opinan: "Hacia el SOC Autónomo (o la necesidad de eliminar al humano de la ecuación)", por J...Artículos | 17-05-2021 Hay muchas películas en la historia del cine que enfrentan a humanos contra máquinas y, en la mayoría de ellas, el humano termina saliendo victorioso. Sin embargo, se trata tan sólo de una entelequia cinematográfica y la.. |

|

Los Expertos Opinan: "Celebración de los 3 años del Cybersecurity Tech Accord", por José Battat (Trend Mi...Artículos | 17-05-2021 Cybersecurity Tech Accord o el Acuerdo Técnicos de Ciberseguridad ha experimentado un crecimiento significativo en los últimos 3 años, contando hoy con 150 firmantes en los 5 continentes, unidos en la lucha contra la cib.. |

|

Los Expertos Opinan: ¿Porqué es necesario un equipo de respuesta a incidentes?, por S21secArtículos | 17-05-2021 Los incidentes de seguridad han ido aumentando de forma exponencial en los últimos años, tendencia que se ha visto acrecentada debido a la inminente transformación digital de muchas empresas españolas. Estos cambios tecn.. |

|

Los Expertos Opinan: "Reducción de costes, consolidación y simplificación de la arquitectura de seguridad...Artículos | 19-04-2021 El actual modelo de transformación digital tiene como objetivo incrementar la competitividad y productividad de las empresas. Esto obliga a las organizaciones a cambiar la forma de realizar los procesos de negocio tradic.. |

|

Los Expertos Opinan: "Cyber Kill Chain, la fórmula para romper las cadenas de ataque", por Enrique Valver...Artículos | 19-04-2021 La cambiante realidad del panorama de amenazas y la frecuencia, la sofisticación y la naturaleza dirigida de los adversarios requieren una evolución en las prácticas operativas de seguridad con una combinación de prevenc.. |

|

Los Expertos Opinan: "Superar los retos de una respuesta rápida y eficaz ante incidentes", por Jonathan N...Artículos | 15-03-2021 Entre un panorama de amenazas cada vez más complejo que ha incrementado exponencialmente el número de alertas de seguridad, la creciente brecha de competencias en materia de ciberseguridad y las complicadas normativas de.. |

|

Los Expertos Opinan: "El camino hacia una gestión del Riesgo de Terceras Partes", por Roberto Heker (Next...Artículos | 15-03-2021 El objetivo de este artículo es mostrar la importancia de la gestión de terceras partes en nuestro ciberriesgo y cómo mitigarlo de manera inteligente... |

|

Los Expertos Opinan: Workloads en la nube: cómo gestionar la complejidad e incrementar la seguridad cuand...Artículos | 15-03-2021 Las aplicaciones nativas de la nube, creadas en la nube y para la nube, están impulsando la transformación digital y creando nuevas oportunidades para que las empresas aumenten sus niveles de eficiencia, velocidad y esca.. |

|

Los Expertos Opinan: "Seguridad como servicio SASE", por Justo Uceta (Forcepoint)Artículos | 23-02-2021 Existen funcionalidades que se convierten en productos y productos que terminan siendo funcionalidades. Productos o soluciones que según la tendencia del mercado convergen en plataformas unificadas para proporcionar una .. |

|

Los Expertos Opinan: "Gobierno de Ciberseguridad: tradicional vs digital", por Miguel Olías (Deloitte)Artículos | 14-12-2020 ¿Cuántas veces hemos escuchado acerca de políticas y procedimientos de ciberseguridad que se quedaron en un cajón cogiendo polvo en la esquina de alguna compañía? Supongo que lo habrás oído en más de una ocasión... |

|

Los Expertos Opinan: "Cómo se utilizará la IA ofensiva para potenciar el ransomware", por Max Heinemeyer ...Artículos | 14-12-2020 Los ciberdelincuentes que buscan utilizar ransomware como técnica para obtener ganancias financieras deben pensar como un emprendedor: la búsqueda incesante de ganancias, guía cada movimiento que hacen. En cada etapa del.. |

|

Los Expertos Opinan: "Niveles de madurez de un Programa de Gestión de Vulnerabilidades", por Simon Quente...Artículos | 14-12-2020 Las vulnerabilidades de Seguridad son uno de los problemas de Ciberseguridad más comunes, y en creciente aumento. Según Common Vulnerabilities and Exposures en 2019 se descubrieron 12.174 nuevas vulnerabilidades (13 vece.. |

|

Los Expertos Opinan: "¿Qué motiva las decisiones de inversión en ciberseguridad?" - Carlos Ferro (Thycoti...Artículos | 27-11-2020 Nos encontramos en un momento complicado para la ciberseguridad donde tomar las decisiones adecuadas se convierte en crucial para la supervivencia de las empresas. La llegada de la pandemia ha desencadenado dos efectos q.. |

|

Los Expertos Opinan: "SASE, la convergencia de la red y la seguridad", por John Maddison (Fortinet)Artículos | 19-11-2020 SASE se clasifica generalmente como un servicio proporcionado en la nube, que proporciona acceso seguro a los recursos basados en la nube, comunicaciones seguras entre usuarios remotos y seguridad permanente para los dis.. |

|

Los Expertos Opinan: "SASE, el nuevo modelo de seguridad que ofrece un acceso seguro basado en la identid...Artículos | 19-11-2020 Los modelos de seguridad están cambiando conforme se acelera la transformación digital de las empresas que, por otro lado, necesitan nuevas herramientas que les permitan proteger un entorno con un perímetro cada vez más .. |

|

Los Expertos Opinan: "La ciberseguridad de la red, hoy más esencial que nunca en la era del teletrabajo",...Artículos | 19-11-2020 Los ciberdelicuentes, lejos de ser rebeldes aislados tramando ataques cibernéticos en la oscuridad de un sótano, son organizaciones perfectamente capacitadas para la comisión de delitos. Analizan exhaustivamente a las co.. |

|

Los Expertos Opinan: "La nueva seguridad convergente: el fin de los castillos y los fosos", por Lucas Rey...Artículos | 19-11-2020 Con el teletrabajo debido a la pandemia, hemos acelerado el enfoque de seguridad SASE sobre la seguridad tradicional. El sistema de seguridad tradicional protege el perímetro corporativo con "castillos y fosos" (hardware.. |

|

Los Expertos Opinan: "1-10-60, el estándar de ciberseguridad que necesita su CEO", por Joan Taule (Crowds...Artículos | 12-11-2020 ¿Cómo puede una empresa protegerse hoy en día frente a unas estructuras criminales tan organizadas?.. |

|

Los Expertos Opinan - "Arquitectura de Seguridad para la Empresa Digital de Nueva Generación" - McAfeeArtículos | 19-10-2020 La Transformación Digital (adopción de la nube, la revolución de DevOps y la explosión en el volumen de los datos) ya suponía un reto para los arquitectos de seguridad antes de la COVID-19. La necesidad sobrevenida de tr.. |

|

Los Expertos Opinan: ¡Hemos sido atacados! Menos mal que no ha sido a nuestra infraestructura - DeloitteArtículos | 07-09-2020 Ante un incidente de seguridad cibernética, tenemos que trabajar a distintos niveles: técnico, táctico y estratégico. La elección de las personas en cada nivel es extremadamente importante, pero si cabe, la práctica en u.. |

|

Los Expertos Opinan: El sesgo, un problema para la Inteligencia Artificial y para nuestros derechos Gon...Artículos | 12-03-2020 Las organizaciones quieren minorar sus riesgos porque los reguladores o sus accionistas así se lo exigen y, para ello, es fundamental anticiparse. La única forma es mediante el análisis de datos para establecer patrones .. |

|

Los Expertos Opinan: Gestión de Riesgos de Terceros bajo GDPR - Kelly White (RiskRecon)Artículos | 12-03-2020 En este artículo, analizaremos un caso de uso en el que una organización ha violado GDPR, revisaremos los requisitos que las organizaciones deben cumplir y recorreremos algunos pasos simples que su organización puede imp.. |

|

Reflexiones en el Día Europeo de la Protección de Datos, por Miguel Ángel BallesterosArtículos | 28-01-2020 Hoy se celebra el día internacional de la protección de datos y aunque parezca mentira, yo siento nostalgia. Algunos de los que lean este escrito habrán nacido siendo la protección de datos una legislación vigente y cono.. |

|

Tribuna: Los grandes desafíos a los que se enfrentan los profesionales de la ciberseguridad y privacidad ...Artículos | 21-01-2020 Lee las reflexiones de Gianluca D"Antonio, presidente de ISMS Forum y Carlos A. Saiz, vicepresidente de ISMS Forum, acerca de los retos y desafíos de este 2020 en materia de ciberseguridad y privacidad... |

|

Los Expertos Opinan: Pruebas y tribulaciones: una mirada práctica a los desafíos de los grupos de segurid...Artículos | 11-10-2019 Los grupos de seguridad son los firewalls de la Nube. Están integrados y proporcionan una funcionalidad básica de control de acceso como parte del modelo de responsabilidad compartida. Sin embargo, los grupos de segurida.. |

|

Los Expertos Opinan: La autopista bidireccional en la Nube: desafíos y oportunidades José Luis Laguna...Artículos | 09-10-2019 El desarrollo de la Nube en los últimos 15 años es una de las convergencias más importantes de las tecnologías informáticas y de comunicaciones de la historia. Proporciona agilidad y escalabilidad sin precedentes para la.. |

|

Los Expertos Opinan: Más allá de la guía estándar de seguridad Cloud para el CISO" - José de la Cruz (Tr...Artículos | 09-10-2019 Verizon ha publicado recientemente un proceso de 5 pasos para evaluar los productos y servicios de seguridad en la Nube con el fin de informar las decisiones de compra. Esa es una herramienta fantástica para que la tenga.. |

|

Los Expertos Opinan: Cloud Party 2019, una fiesta que no te querrás perder Juan José Navarro (Radware...Artículos | 09-10-2019 El dorado tecnológico que parecía ser la Nube se está convirtiendo en un laberinto lleno de trampas para muchas empresas. Sin embargo, bajo la promesa de un entorno más flexible y con mayor disponibilidad todos decid.. |

|

Los Expertos Opinan: Cómo afecta la inversión en seguridad a la protección de datos y a los usuarios" - ...Artículos | 09-10-2019 Debido a la fusión de la seguridad y las redes en la Nube, las organizaciones necesitan replantearse la forma de proteger sus datos y usuarios en un mundo donde la Nube es lo primero. El rápido ritmo de cambio ha llevado.. |

|

Los Expertos Opinan: Nuevas Tendencias - Seguridad en Cloud" - Federico Mor Gimeno (McAfee)Artículos | 09-10-2019 Nuestra última publicación sobre la adopción del Cloud y el riesgo, determina que el 83% de las 1000 compañías entrevistadas almacenan datos confidenciales en Cloud. .. |

|

Gestión de riesgos y cumplimiento normativo, por Pablo CastañoArtículos | 18-07-2019 La adopción de servicios en la nube requiere la introducción de cambios en la estrategia de ciberseguridad, cambios que deben gestionarse desde las fases de análisis de contexto y diseño de esta. La existencia de guías y.. |

|

Los Expertos Opinan: "5G, una autopista de alta velocidad para IoT" - Juan Manuel ZarzueloArtículos | 25-06-2019 Dada la alta adopción de la telefonía móvil y de los dispositivos inteligentes asociados a esta (smartphones, tablets, etc.), parece que las nuevas redes 5G tendrán un aterrizaje rápido y silencioso. La 5ª generación de .. |

|

Los Expertos Opinan: "La inversión, clave para la ciberseguridad de una empresa" - Miguel Olías (Deloitte...Artículos | 18-06-2019 Los ciberataques se han convertido en una seria amenaza para las empresas españolas, tal como demuestra que 3 de cada 4 organizaciones de nuestro país han sufrido, con consecuencias significativas, un incidente de este t.. |

|

Los Expertos Opinan: "La mayoría de los ciberataques y cibercriminales no son ni sofisticados ni son los ...Artículos | 12-06-2019 A la hora de reconocer que han sido vulneradas, las empresas tienden a culpar a la naturaleza sofisticada del ataque y su defensa es apoyarse en que han hecho todo lo posible para proteger su información sensible, pero.. |

|

Los Expertos Opinan: "¿Qué probabilidad hay de que su organización sufra una brecha de seguridad?" - Udo ...Artículos | 04-06-2019 Las empresas corren un riesgo elevado de sufrir un ciberataque porque los datos críticos, las operaciones, la infraestructura y el capital humano no están bien priorizados y protegidos, tal y como pone de manifiesto el Í.. |

|

Los Expertos Opinan: "Visión general del SOC" - Mo Cashman y Ángel Ortiz (McAfee)Artículos | 14-05-2019 El Centro de Operaciones de Seguridad (más conocido por sus siglas en inglés, SOC), es una combinación de personas, procesos y tecnología que forman uno de los componentes críticos de la estrategia de seguridad de cualqu.. |

|

Gianluca D"Antonio: "Reflexiones sobre la Nueva Estrategia Nacional de Ciberseguridad"Artículos | 14-05-2019 Cuando en 2012, ISMS Forum publicó en colaboración con Thiber y en ocasión de la Undécima Jornada Internacional de Seguridad de la Información el primer Libro Blanco para la Estrategia Nacional Española de Ciberseguridad.. |

|

Los Expertos Opinan: "ASEGURAR TUS CONEXIONES DE ACCESO DIRECTO A INTERNET" - Enric Mañez (Akamai)Artículos | 13-05-2019 Ahora, con más tráfico destinado a aplicaciones SaaS y a la web pública, las empresas están adoptando cada vez más Internet como red corporativa. Este cambio en la forma en que se redirige el tráfico también requiere que.. |

|

Los Expertos Opinan: "Ciberriesgo en el primer aniversario del RGPD" - Juan Gosálvez (Varonis)Artículos | 13-05-2019 El Reglamento General de Protección de Datos (RGPD) de la UE ha supuesto uno de los mayores cambios en las normativas de seguridad y privacidad de España en los últimos años. Ahora que se cumple el primer aniversario de .. |

|

Los Expertos Opinan: "La necesidad de hacer que la seguridad sea MÁS visible" - Neil Thacker (Netskope)Artículos | 13-05-2019 En ocasiones, se ha argumentado que la seguridad de la información tradicional debería mantenerse fuera de la vista. La mayoría de los CISOs buscan una seguridad que sea invisible para el usuario final, que trabaje en se.. |

|

Los Expertos Opinan: "Los viejos ataques nunca mueren" - Alain Sánchez (Fortinet)Artículos | 13-05-2019 Si bien los ciberdelincuentes dependen de la innovación para mantenerse por delante de los defensores de la seguridad, su necesidad de mantener los costes bajo control y maximizar el ROI les frena en esta carrera. Como r.. |

|

Los Expertos Opinan: "Cyber adversarios y la Lucha contra el tiempo" - Raúl Gordillo (Crowdstrike)Artículos | 07-05-2019 En el informe Global Threat Report 2019, los equipos de CrowdStrike®Intelligence, Falcon OverWatch de caza gestionada de amenazas y los servicios CrowdStrike de respuesta a incidentes presentaron un análisis que destaca.. |

|

Los Expertos Opinan: "El momento de TVM" - Marco Rottigni (Qualys)Artículos | 07-05-2019 Mientras que algunos todavía están lidiando con utopías como la prevención total o incluso la ofensa, los CISOs más ilustrados han empezado a construir capacidades en torno al concepto de resiliencia, moviendo el foco de.. |

|

Los Expertos Opinan: "¿Estás protegiendo adecuadamente a tus empleados de los cibercriminales?" - Werner ...Artículos | 07-05-2019 Hoy en día, los empleados de organizaciones se han convertido en el principal objetivo de los cibercriminales. A través de técnicas de ingeniería social, los atacantes consiguen atraer a sus víctimas para que activen sus.. |

|

Los Expertos Opinan: "Insider Threat Management, la amenaza ya no solo está ahí fuera" - David García Can...Artículos | 07-05-2019 Ahora estamos viviendo otro nuevo boom tecnológico: la proliferación y explosión del IoT, esos dispositivos de bajo coste y rápida fabricación en la mayor parte de los casos, que no contemplan la seguridad por diseño. Ta.. |

|

Los Expertos Opinan: IoT como factor de convergencia entre los mundos OT e IT - Andreu Bravo (Deloitte)Artículos | 30-04-2019 Hace más de treinta años, cuando en las universidades enseñaban el funcionamiento de la máquina sencilla y sus componentes como punto de partida básico en el diseño de computadoras, no existía diferencia alguna entre s.. |

|

Los Expertos Opinan: "El legado digital" - Alicia Buisán Bertrán (Grupo SIA)Artículos | 12-03-2019 Con el desarrollo y crecimiento de las nuevas tecnologías en red, se han multiplicado las interacciones digitales, por lo que es inevitable preguntarnos; ¿Qué ocurrirá con nuestras cuentas, posesiones digitales y datos a.. |

|

Dispositivos IoT dentro de la empresa: escenarios de ataque y protecciónArtículos | 25-02-2019 Los aspectos de seguridad a considerar cuando se permite la conexión de dispositivos IoT (Internet of Things) a la red de una empresa son múltiples: correcto dimensionamiento y fortalecimiento de la red donde se conectan.. |

|

Sistema de defensa frente a amenazas móviles (MTD). Características.Artículos | 25-02-2019 Tercera parte de la tribuna de Jose Antonio Perea, jefe de la Unidad de Innovación, Gestión Tecnológica y Movilidad en la SGAD (SEFP-MINHAFP) y miembro del Comité Operativo del Centro de Estudios en Movilidad... |

|

Sistema de defensa frente a amenazas móviles - Jose Antonio Perea YustresArtículos | 28-01-2019 Podemos definir la defensa contra amenazas móviles MTD (Mobile Threat Defense) como un grupo de herramientas proactivas de defensa contra amenazas que utilizan una combinación de gestión de vulnerabilidades, detección de.. |

|

El próximo 28 de enero: Un especial Día Europeo de la Protección de Datos - Carlos A. SaizArtículos | 21-01-2019 Los 28 de enero se celebra el Día Europeo de la Protección de Datos desde el año 2006, pero este año 2019 es especial y relevante, ya que se trata del primero tras la aplicación del Reglamento Europeo de Protección de Da.. |

|

Los Expertos Opinan: "El ciclo de vida de un evento de Seguridad" - Amneris TeruelArtículos | 10-01-2019 Con todos los servidores, aplicaciones y servicios de negocio de la compañía enviando mensajes de eventos de Seguridad, el equipo de Seguridad de la Información puede abrumarse por el alud de avisos que recibe. Sin una s.. |

|

Los Expertos Opinan: "Las empresas españolas necesitan adaptarse más rápido a la nube" - Javier HijasArtículos | 09-01-2019 Todas las previsiones indican que las empresas continuarán moviendo sus datos a la nube progresivamente durante los próximos años. El uso de entornos Cloud es una de las mejores herramientas digitales para acercarse lo m.. |

|

Los Expertos Opinan: Mejorando la respuesta ante incidentes con soluciones UEBA - Miguel Ángel ArroyoArtículos | 17-12-2018 Son muchas las características que ayudan a entender los beneficios de los servicios de la computación en la nube, entre las que destacan su disponibilidad, escalabilidad, agilidad o flexibilidad, sin olvidarnos de la po.. |

|

Gestión integral de la movilidad corporativa - Jose Antonio Perea YustresArtículos | 03-12-2018 La utilización y amplia adopción de los dispositivos móviles como herramientas básicas de productividad en el ámbito profesional, junto a su utilización simultánea en el ámbito personal, hace necesario, para las Organiza.. |

|

Los Expertos Opinan: "Mejores prácticas de detección y respuesta en el endpoint" - José de la CruzArtículos | 17-12-2018 Hay muchos factores que pueden complicar los esfuerzos efectuados por las empresas en materia de ciberseguridad: la creciente sofisticación de las estrategias y actividades cibercriminales, la amplia gama de componentes .. |

|

Los Expertos Opinan: "El entorno multi-Cloud, el desafío de la seguridad" - Raúl TejedaArtículos | 07-11-2018 Un entorno híbrido multi-Cloud ofrece las ventajas de un entorno redundado y flexible, combinado con la agilidad de adaptarse rápidamente a todos los cambios de la transformación digital. Un análisis reciente señala que .. |

|

Tribuna: "Ciberseguridad en la carretera del futuro" por Ángel Pérez Beumala y Antonio Fontiveros PérezArtículos | 04-10-2018 La aplicación de las nuevas tecnologías al sector del transporte por carretera está contribuyendo de forma clave en la reducción de los accidentes. Sin embargo, la implantación de estas tecnologías introducirá nuevos rie.. |

|

Los Expertos Opinan: "Mantener la mente y los ojos abiertos ante lo que está por venir" - Derek MankyArtículos | 25-09-2018 Durante los últimos meses, el equipo de FortiGuard Labs ha seguido analizando las tendencias que ya avanzó en su informe FortiGuard 2018 Threat Landscape Predictions publicado a principios de año. De este análisis se d.. |

|

Los Expertos Opinan - "El futuro de la ciberseguridad: el enfoque del próximo nivel de ecosistema" - Davi...Artículos | 07-09-2018 En el ISMS Forum participaré en una mesa redonda que analizará si una aproximación de ecosistema es efectiva para la ciberseguridad. Realmente es un área interesante en la que creo que se estarán centrando muchos asisten.. |

|

Los Expertos Opinan: La Inteligencia Artificial: un viaje lleno de baches - José de la CruzArtículos | 05-09-2018 Es difícil no mirar a la tecnología como una larga lista de palabras de moda de la industria: UTM, IDS, EDR, sandboxing... Sin embargo, es mucho más que eso. IA y ML no solo están transformando la industria de la ciberse.. |

|

Los Expertos Opinan: "Seguridad y responsabilidad en la IoT" - Paloma LlanezaArtículos | 04-06-2018 A finales de marzo de 2018, una mujer que cruzaba empujando su bicicleta a oscuras una calle de Tempe, Arizona (EEUU), fue arrollada por un coche autónomo de Uber en pruebas. Tras el volante, tal como se aprecia en el ví.. |

|

Los Expertos Opinan: "La importancia del plan de Respuesta a Incidentes" - Eduardo ArgüesoArtículos | 23-05-2018 A medida que los ataques se vuelven más complejos, más dañinos y más frecuentes que nunca, la calidad de la respuesta se vuelve crítica para limitar el impacto. De hecho, una función de Respuesta a Incidentes (IR- Incide.. |

|

Los Expertos Opinan: "En la búsqueda de la Ciber-Resiliencia" - Carlos García ArceArtículos | 03-05-2018 Si bien es cierto que aún con la mejor voluntad del mundo, políticas exhaustivas, rigurosas así como contar con las herramientas y técnicas más recientes, la completa eliminación del riesgo en el entorno corporativo es i.. |

|

Los Expertos Opinan: "El GDPR ya está aquí, ¿estás preparado?" - Ricardo MatéArtículos | 23-05-2018 Han pasado casi dos años desde que el 25 de Mayo de 2016 se hiciese oficial y entrase en vigor el nuevo reglamento general de protección de datos (GDPR) y desde entonces, las empresas han adaptado sus procesos y sistemas.. |

|

Los Expertos Opinan: "La identidad es seguridad" - Javier DrakeArtículos | 03-05-2018 Es una historia conocida: Una gran empresa sufre una filtración de datos. El 43 % de las veces es por un infiltrado. Otras veces, es un empleado descuidado que se ha dejado un portátil donde no debía. O una contraseña fá.. |

|

Los Expertos Opinan: "La Ciber-Resiliencia como palanca para la gestión de incidentes" - Fernando Romero ...Artículos | 20-04-2018 Uno de los mayores expertos en ciberseguridad mundial, Bruce Schneier, explica a propósito de la ciber-resiliencia que "un sistema se considera robusto cuando es capaz de soportar todo tipo de presiones sin cambiar su co.. |

|

Los Expertos Opinan: "GDPR dificultará la elección de un proveedor de servicios en la nube, pero eso no e...Artículos | 25-04-2018 El fantasma de GDPR se avecina cada vez más, y aunque algunas compañías verán la nueva regulación como un dolor de cabeza mientras trabajan para poner en orden sus procedimientos de gestión de datos, la amenaza de sancio.. |

|

Los Expertos Opinan: "No se puede proteger lo que no se ve" - Phil QuadeArtículos | 19-04-2018 ¿Cuántos de nosotros contrataríamos a una empresa de seguridad que visite nuestra casa y nos pida que eliminemos todas las bombillas para que quede sumida en la oscuridad? Sin duda, sería mucho más difícil para los ladro.. |

|

Los Expertos Opinan: "Llega el Día D: Cinco cosas que puede esperar que ocurran pasado el plazo del GDP...Artículos | 19-04-2018 Tras varios años invertidos en su redacción y después de alrededor de 24 meses desde que fuera ratificado oficialmente, el Reglamento General de Protección de Datos (GDPR) de la UE es casi inminente. Los últimos debates .. |

|

Los Expertos Opinan - "Coches Autónomos, Accidentes y Ciberseguridad" - Francisco Lázaro AnguísArtículos | 10-04-2018 En el mes que ha pasado a ser obligatorio el sistema e-call en todas las comercializaciones de los vehículos, la conducción autónoma ha tenido dos accidentes mortales... |

|

Los Expertos Opinan: "El GDPR: Añadiendo dientes a la privacidad de datos" - Gorka SainzArtículos | 15-03-2018 Las violaciones de datos y el robo de identidades han alcanzado unas proporciones epidémicas. Según una encuesta global de KPMG Internacional, más de la mitad de los consumidores (55%) han abandonado las compras online p.. |

|

Los Expertos Opinan: "El camino hacia GDPR" - Isabel TristánArtículos | 15-03-2018 La protección de los datos es una de las preocupaciones clave de cualquier empresa. La nueva regulación europea GDPR (General Data Protection Regulation) cambia la forma en que las organizaciones gestionan sus políticas,.. |

|

Los Expertos Opinan: El nuevo paradigma de la seguridad del dato - Raúl PérezArtículos | 02-03-2018 Cada vez se acerca más la aplicación del nuevo Reglamento General de Protección de Datos de la UE (GDPR), que entrará en vigor en mayo 2018. Todas las empresas europeas o que realicen negocios en la UE se ven forzadas a .. |

|

Los Expertos Opinan: ¿Realmente está de moda la seguridad? - JESÚS MÉRIDAArtículos | 08-02-2018 La seguridad está de moda Frase que se repite últimamente con cierta frecuencia. ¿Realmente está de moda? Sinceramente creo que no, la seguridad es y debe ser la base de cualquier actividad que realicemos, especialmente.. |

|

Los Expertos Opinan: "Creación de un programa de implantación de la estrategia BYOD en las empresas&...Artículos | 22-01-2018 Los modelos BYOD permiten a los usuarios acceder a servicios, recursos o datos corporativos (tales como correo electrónico, servidores de archivos, bases de datos, aplicaciones ) desde sus dispositivos personales (teléfo.. |

|

Los Expertos Opinan: "Privacy By Design en la cultura del Fast, Cheap & Easy" - Carlos A. SaizArtículos | 08-01-2018 Artículo de Carlos Sáiz, vicepresidente de ISMS Forum y director del Data Privacy Institute, en el que habla acerca de la privacidad en el diseño bajo el prisma actual de lo sencillo e inmediato. .. |

|

Los Expertos Opinan: "Los ataques evolucionan. La defensa, también. Qué nos espera en ciberseguridad...Artículos | 08-01-2018 Artículo escrito por Ramsés Gallego, Strategist & Evangelist, Office of the CTO, en Symantec en el que nos habla acerca de los retos a los que se va a enfrentar la ciberseguridad en este año 2018... |

|

Los Expertos Opinan: "Conectarse con confianza" - Carlos García-ArceArtículos | 13-12-2017 Carlos García-Arce, Iberia Account Manager en Proofpoint, nos cuenta en su artículo el reto que supone la transformación digital y los cambios que ello está trayendo consigo. .. |

|

Los Expertos Opinan: "La migración a la Nube paso a paso" - José Luis LagunaArtículos | 13-12-2017 José Luis Laguna, explica la transformación digital y la seguridad en la Nube a través de cinco sencillas preguntas... |

|

Los Expertos Opinan: Cuatro principios para el éxito de la Nube híbrida - José de la CruzArtículos | 13-12-2017 Artículo escrito por José de la Cruz, director técnico de Trend Micro para España y Portugal, en el que nos explica cuáles son los pasos principales para lograr aprovechar todas las características de la Nube híbrida... |

|

Los Expertos Opinan: "Entre nubes anda el juego" - Luis CorronsArtículos | 24-11-2017 Luis Corrons, director del laboratorio de PandaLabs, explica en su artículo cómo afectan las brechas de seguridad al almacenamiento de datos en la nube. .. |

|

Los Expertos Opinan: "Seguridad en dispositivos móviles y BYOD" - José Antonio PereaArtículos | 22-11-2017 La seguridad en dispositivos es un área que está ganando una especial relevancia en los últimos años. José Antonio Perea explica en este artículo la importancia de la seguridad en dispositivos móviles y BYOD. .. |

|

Los Expertos Opinan: "Seguridad old-fashioned frente a IoT" - Juan Manuel ZarzueloArtículos | 20-10-2017 Juan Manuel Zarzuelo nos explica en este artículo los riesgos que entraña un dispositivo conectado en el llamado Internet de las Cosas. En este caso, habla acerca de una Smart TV.. |

|

Los Expertos Opinan: "Los nuevos vectores silenciosos de ataque" - Conrado CrespoArtículos | 05-10-2017 Artículo escrito por Conrado Crespo, Global Presales for Country Partners, donde cuenta los diferentes vectores de amenaza y sus características. .. |

|

Los Expertos Opinan: "Apostando por las herramientas de ciberseguridad de código abierto" - Hac...Artículos | 03-10-2017 Cualquier profesional del mundo de la informática y, especialmente, del de la ciberseguridad, sabe cuán importantes son las herramientas de código abierto (open source) para su trabajo diario. .. |

|

Los Expertos Opinan: "Las defensas automatizadas frente al malware" - José Luis LagunaArtículos | 29-09-2017 Artículo escrito por José Luis Laguna, director técnico de Fortinet Iberia. Se trata de un análisis sobre la necesidad de automatizar las defensas para luchar con efectividad contra el malware... |

|

Los Expertos Opinan: `¿Cómo han perfeccionado los hackers sus métodos de ataque BEC?" - Javier Santi...Artículos | 29-09-2017 Artículo escrito por Javier Santiago, experto en Ciberseguridad y Network Defense de Trend Micro explica las características de un ataque BEC. .. |

|

Los Expertos Opinan: "¿Está protegido mi sistema SAP? ¡Hagamos un Pen-test!" - Peter Maier-Bors...Artículos | 20-09-2017 Peter Maier - Borst, Managing Director en Virtual Forge, cuentaen este artículo las peculiaridades del entorno SAP. .. |

|

Los Expertos Opinan: "La seguridad del Internet de las Cosas es débil, pero Huawei está trabajando p...Artículos | 18-09-2017 Artículo escrito por María Luisa Melo, Directora de Relacciones Institucionales y Comunicación, habla sobre el estado de la seguridad en entornos de dispositivos conectados IoT. .. |

|

Los Expertos Opinan: "Certificación para productos/entornos IoT y la confianza del usuario" - R...Artículos | 15-09-2017 Tribuna informativa sobre la Certificación para productos en entornos IoT y mejorar la confianza en el usuario... |

|

Los Expertos Opinan: "Machine Learning: ¿Security by design?" - Alberto CitaArtículos | 13-09-2017 Este artículo pretende proporcionar una perspectiva de las implicaciones que se derivan del débil modelo de amenazas con el que se construyen sistemas basados en modelos de Machine Learning, con múltiples aplicaciones pr.. |

|

Los Expertos Opinan: "La seguridad informática no es un eslogan, es un compromiso" - Andrew Edi...Artículos | 31-08-2017 Andrew Edison, Senior Vice President ,Sales, EMEA Level 3 Communications en Europa, explica en su artículo la importancia de la ciberseguridad en las empresas en la era de las ciudades inteligentes e Internet de las Cosa.. |

|

Los Expertos Opinan: "Extendiendo el liderazgo mundial de seguridad centrado en las personas" ...Artículos | 07-09-2017 Este artículo habla de la integración de RedOwl UEBA con la tecnología Forcepoint, la cual proporciona una visión holística de los comportamientos en la red para identificar y abordar el riesgo empresarial en tiempo real.. |

|

Los Expertos Opinan: "El impacto del Reglamento ePrivacy en la IOT" - Paloma LlanezaArtículos | 14-07-2017 Tribuna informativa sobre el reglamento de privacidad escrita por Paloma Llaneza, lider del grupo legal del CEMIoT y Senior Partner & Head of information technology en Razona Legaltech... |

|

Los Expertos Opinan: "Características de un perfecto CISO" - Gonzalo AsensioArtículos | 18-07-2017 Extracto del artículo "Características de un perfecto CISO" escrito por Gonzalo Asensio para la revista ONE HACKER.. |

|

Los Expertos Opinan: "Más rendimiento, automatización y visibilidad, las claves de la nueva arquitec...Artículos | 03-07-2017 José Luis Laguna, director técnico de Fortinet para Iberia, nos cuenta las claves de la nueva arquitectura de seguridad en la nube. .. |

|

Los Expertos Opinan: "Los efectos colaterales de la carrera armamentista digital" - Josu FrancoArtículos | 01-06-2017 Artículo escrito por Josu Franco, technology & strategy advisor en Panda Security, en el que nos habla acerca de la evolución digital que estamos atravesando. .. |

|

Los Expertos Opinan: "La seguridad informática se ha focalizado en la prevención de ataques y amenaz...Artículos | 01-06-2017 Artículo escrito por Fabiano Finamore, Country Manager Iberia en Forcepoint en el que habla acerca de las posibles brechas de seguridad y como mitigar el riesgo de la fuga de datos... |

|

Los Expertos Opinan: "Informe Técnico sobre Ransom WannaCry" - Alberto CitaArtículos | 26-05-2017 Artículo escrito por Alberto Cita, Manager System Engineer Symantec, en el que nos habla acerca del fenómeno WannaCry. .. |

|

Los Expertos Opinan: "Asegurar la superficie de ataque ampliada en la empresa digital" - Jacint...Artículos | 05-06-2017 Artículo escrito por Jacinto Grijalba, Security Solution Strategist en CA Technologies, en el que nos habla acerca de la vulnerabilidad de las empresas en materia de ciberseguridad en un mundo cada vez más conectado. .. |

|

Los Expertos Opinan: "Cómo trabajar en la nube híbrida manteniendo el mismo nivel de seguridad en di...Artículos | 28-04-2017 José de la Cruz, especialista en Seguridad de Trend Micro, nos explica cómo trabajar en la nube híbrida de una manera segura evitando, así, las brechas de seguridad. .. |

|

Los Expertos Opinan: "La lucha entre comodidad y control" - Kevin CunninghamArtículos | 08-05-2017 Artículo escrito por Kevin Cunningham, presidente y co-fundador de Sail Point, acerca de los riesgos que supone la comodidad y el control que nos supone el poder acceder a Internet. .. |

|

Los Expertos Opinan: "Smartphones infectados: el espía en tu bolsillo" - Mario GarcíaArtículos | 03-05-2017 Artículo escrito por Mario García, Director General de Check Point para España y Portugal, dónde nos explica las brechas de seguridad que puede tener un smartphone para la empresa. .. |

|

Los Expertos Opinan: "Se impone una nueva filosofía para gestionar la fuga de datos" - Eduvigis...Artículos | 27-04-2017 La directora de Directora de Alianzas e Innovación de Prosegur Ciberseguridad nos habla acerca de los cambios que traerá consigo la nueva regulación de Datos. .. |

|

Los Expertos Opinan: "Innovación permanente contra amenazas cambiantes" - Olmo RayónArtículos | 27-04-2017 Olmo Rayón, Consultor de seguridad en Hewlett Packard Enterprise: "Solo existen dos tipos de organizaciones, las que saben que han sido atacadas y las que no" .. |

|

Los Expertos Opinan: "Atacar sistemas SAP y por qué es increíblemente sencillo" - Peter Maier...Artículos | 19-04-2017 Artículo escrito por Peter Maier - Borst, CEO de Virtual Forge Iberia, en el que nos explica las vulnerabilidades del entorno SAP. .. |

|

Los Expertos Opinan: "Inteligencia aumentada contra el cibercrimen" - Emmanuel RoeselerArtículos | 18-04-2017 Artículo escrito por Emmanuel Roeseler, Director de Sistemas de Seguridad en IBM España, Portugal, Grecia e Israel. .. |

|

Los Expertos Opinan: "Situación y retos de la seguridad en 2017-2020" - Daniel LargachaArtículos | 21-02-2017 Artículo escrito por Daniel Largacha, Director del Cyber Security Centre de ISMS Forum y Global Control Center Assistant Director en Mapfre. .. |

|

Los Expertos Opinan: "Data Privacy Officer, una profesión en alza", por Esmeralda SaracíbarArtículos | 06-03-2017 Artículo escrito por Esmeralda Saracibar, miembro del Data Privacy Institute y socia de Ecix Group.. |

|

Los Expertos Opinan: "HummingBad, el malware móvil que marcó 2016" - Eusebio Nieva.Artículos | 17-02-2017 El balance del año siempre nos recuerda los hitos que lo han marcado. Si hablamos de malware móvil, sin duda, 2016 tiene nombre propio: HummingBad... |

|

Los Expertos Opinan: "Seguridad en Internet de las Cosas" - Eduvigis OrtizArtículos | 17-02-2017 Ante este escenario sin precedentes, que algunos han llegado a calificar como una nueva revolución industrial, los expertos en seguridad de la información sienten una enorme incertidumbre. .. |

|

Los Expertos Opinan: La ¿amenaza? del Internet de las Cosas - Jesús PrietoArtículos | 21-11-2016 Cuando uno empieza a pensar en la amenaza del Internet de las Cosas, enseguida te puede venir a la mente aquella saga donde un ente artificial, Skynet, tomaba consciencia de sí mismo y se rebelaba contra los humanos, o i.. |

|

Los Expertos Opinan: "Preparándose para la revolución de IoT" - José Luis LagunaArtículos | 16-11-2016 En 2020, cada persona dispondrá de una media de 26 dispositivos conectados. La pregunta que nos planteamos es cómo asegurar que nuestra red está preparada para este nuevo entorno... |

|

Los Expertos Opinan: "Principios de seguridad en la nube híbrida" - Félix Martín.Artículos | 07-11-2016 Cuando hablamos de cómo transformar nuestra organización a una infraestructura híbrida segura, HPE se centra en cuatro principios fundamentales. Éstos son los mismos independientemente del proveedor de servicios Cloud, y.. |

|

Los Expertos Opinan: "Desarrollos seguros en Devops" - Ángel OtermínArtículos | 04-11-2016 Gracias al acelerado crecimiento de DevOps, existe una nueva oportunidad para mejorar el ciclo de vida de desarrollo de software (SDLC) que ayuda a las organizaciones a elaborar productos y servicios software rápidamente.. |

|

Los Expertos Opinan: "La Tormenta Perfecta: Retos y amenazas en la nube, desde la nube, hacia la nub...Artículos | 07-11-2016 La nube es un capítulo más en el libro de TI. Un capítulo que representa una re-evolución de las estrategias de computación y, sin duda, una plataforma que hay que proteger, asegurar y defender. .. |

|

Los Expertos Opinan: "Detectar los ataques a SAP en tiempo real" - Markus SchumacherArtículos | 04-10-2016 La mayoría de los ataques a SAP se detectan demasiado tarde o ni tan siquiera se descubren, porque los productos de seguridad habituales no ofrecen los controles adecuados. ¿Qué pueden hacer las empresas para detectar at.. |

|

Los Expertos Opinan: "El nuevo Reglamento Europeo de Protección de Datos y el cifrado como contramed...Artículos | 13-09-2016 El nuevo Reglamento Europeo eleva el listón de lo que las organizaciones han de cumplir en materia de protección de datos personales, pero existen tecnologías, como HPE Secure Data, que facilitan su cumplimiento en aquel.. |

|

Los Expertos Opinan: "El modus operandi del cibercrimen" - Juan NavarroArtículos | 13-09-2016 Actualmente los criminales operan a través de un modelo formalizado y una cadena de valor similares a la estructura de los negocios legales, generando mayor retorno de la inversión para la organización cibercriminal du.. |

|

Los Expertos Opinan: "Seguridad como parte de la nueva revolución" - Daniel LargachaArtículos | 01-09-2016 Las organizaciones están experimentando una transformación de los procesos basada en las TIC, que trata de cambiar el modo en el que los clientes interaccionan con éstas. Aquellas que sean más ágiles en el cambio, serán .. |

|

Los Expertos Opinan: Cloud Access Security Bróker - Muchas más que Shadow IT - Asier OrtegaArtículos | 29-06-2016 La utilización de servicios profesionales en la Nube implican nuevos riesgos para las organizaciones no contemplados por las soluciones tradicionales de seguridad, que requieren enfoques diferentes para la protección de .. |

|

Los Expertos Opinan: "Intercambio de información e indicadores de compromiso" - Raimund GenesArtículos | 24-05-2016 Hay dos opciones para hacer frente a estas amenazas. Se puede creer en Santa Claus y verdaderamente confiar en una "bala de plata", 100% garantizada, una solución independiente; o bien decantarse por el slogan de la uni.. |

|

Los Expertos Opinan: "Gestión inteligente de los accesos" - Alberto DíazArtículos | 20-05-2016 ¿No estaría bien disponer de una tarjeta para gestionar todas las credenciales asociadas a nuestra identidad? Aunque sólo, por simplicidad, nos fijáramos en nuestro trabajo diario, parece que las ventajas serían importan.. |

|

Los Expertos Opinan: "Seguridad centrada en la Identidad" - Jordi GascónArtículos | 17-05-2016 Jordi Gascón, Director Senior de Preventa de soluciones de Seguridad para EMEA de CA Technologies, apunta la importancia de la protección y control de las identidades digitales para alinear las políticas de seguridad con.. |

|

Los Expertos Opinan: "Cómo afrontar el nuevo Reglamento Europeo de Protección de Datos" - Noemí...Artículos | 03-05-2016 El artículo revisa los principales aspectos que deben considerar las empresas tras esta reforma legislativa... |

|

Los Expertos Opinan: "Normativa y certificación en la Nube, cuál sirve para qué" - Olof Sandstr...Artículos | 03-05-2016 Ante la diversidad de normas, estándares, guías, etc. al final el usuario puede acabar confundido, sin tener claro cuál de ellos es más adecuado para su caso concreto... |

|

Los Expertos Opinan: "Internet de las Cosas: pase hasta la cocina" - Francisco Lázaro y Paloma ...Artículos | 24-02-2016 Internet de las cosas, Internet de las casas, Internet de las personas, Internet de la web, internet del todo, Internet de los servicios, ciudades Inteligentes, Industria 4.0 Tantos términos para extender la visión de .. |

|

Tribuna de Gianluca D"Antonio, presidente de ISMS ForumArtículos | 29-01-2016 El presidente de ISMS Forum valora la situación de la ciberseguridad en España en el último año, y expone los principales retos para las empresas y las herramientas para combatir las amenazas digitales. .. |

|

Los Expertos Opinan: "La Privacidad, un Derecho Fundamental que debe celebrarse todos los días"...Artículos | 28-01-2016 Mucho se habla y discurre a diario a nivel global acerca de los paradigmas y de los retos que plantea la protección de este derecho fundamental de las personas en un entorno cada vez más tecnológico, hiperconectado e int.. |

|

Los Expertos Opinan: Igualdad, Inseguridad - Renaud BidouArtículos | 12-01-2016 La gran mayoría de las vulnerabilidades explotadas en la piratería informática son, básicamente, el resultado de errores de desarrollo, diseño o implementación... |

|

Los Expertos Opinan: "Seguridad TI convencional en centros de datos al límite" - Federico DiosArtículos | 01-12-2015 La seguridad en Internet es una preocupación creciente, debido al aumento en el número y la sofisticación de los ataques web. Las empresas están recurriendo a opciones basadas en Internet para reforzar sus capacidades de.. |

|

Los Expertos Opinan: "Privacidad y Protección de datos - El futuro es ahora" - Javier CarbayoArtículos | 01-12-2015 Los recientes atentados de París, han conllevado (en buena lógica) una intensificación de un debate que alcanza a ciudadanos, empresas y Estados, y que es cómo hacer compatible una mayor Seguridad (en sentido amplio), si.. |

|

Los Expertos Opinan: "Redes SDN, una puerta abierta" - John SuffolkArtículos | 18-05-2015 ¿Evitaría la entrada de ladrones poner una cerradura nueva en una puerta deteriorada? La respuesta es no y, especialmente, si el valor de lo que se quiere proteger es alto. Por desgracia, esta es la estrategia que muchas.. |

|

Los Expertos Opinan: "Cuando los ataques dirigidos se convierten en parte de nuestra actividad diari...Artículos | 20-05-2015 Reconocer que la victoria total contra el malware es imposible es solo cuestión de tiempo. Gobiernos y organizaciones privadas han tardado demasiado en descubrirlo, o quizá sería más apropiado decir en asumirlo... |

|

Los Expertos Opinan: "El Ciber Reino Unido, una gran apuesta por la Ciberseguridad y la Ciberdefensa" - J...Artículos | 28-01-2015 Si hacemos un poco de historia, ya en Noviembre de 2011 el Reino Unido consideró el carácter estratégico de su Ciberseguridad y publicó su Estrategia (la bien conocida The UK Cyber Security Strategy Protecting and promo.. |

|

Reflexiones en el Día Europeo de Protección de Datos

|

|

Los Expertos Opinan: "Muchos Sylicon Valleys: cómo Internet de las Cosas está democratizando la inno...Artículos | 20-01-2015 El próximo año muchos de los supuestos que nos han guiado en áreas como la creación de redes, desarrollo de aplicaciones, análisis de datos y, sí, también seguridad, experimentarán una importante y necesaria trasformació.. |

|

|

Los Expertos Opinan: "Análisis predictivo, un detective que permite mejor seguridad" - Román Va...Artículos | 22-12-2014 Es un círculo vicioso: la industria de ciberseguridad construye una respuesta específica a una amenaza y los atacantes encuentran una nueva manera de evitar la detección... |

|

Los Expertos Opinan: Francia, un liderazgo en Ciberdefensa - José Ramón CozArtículos | 30-10-2014 Francia es uno de los países que mayor evolución ha tenido en la última década en el campo de la Ciberdefensa, pese a no ser uno de los pioneros en esta área, como puedan ser el Reino Unido, Israel, Rusia o Estados Unido.. |

|

Los Expertos Opinan: Desde Rusia con amor - Enrique Fojón ChamorroArtículos | 30-09-2014 Cuando la Unión Soviética dejó de representar una amenaza existencial para Estados Unidos a raíz de la caída del Telón de Acero, Washington empezó a construir un discurso simplista acerca de la nueva amenaza china, un pe.. |

|

|

Los Expertos Opinan: Ciberseguridad, cambios necesarios para una seguridad global - Juan Carlos PascualArtículos | 22-09-2014 Cada vez que repaso periódicamente los desafíos a los que se enfrentan las empresas en materia de Ciberseguridad noto una sensación de déjá-vuque me inquieta, siento que las amenazas persisten y los desafíos se mantienen.. |

|

Los Expertos Opinan: Ciberinteligencia: la alternativa para proteger los datos en el nuevo entorno de ame...Artículos | 17-03-2014 Las fronteras entre el ámbito profesional y personal se han diluido con las nuevas tecnologías y fenómenos como la consumerización de las TI, la movilidad y el cloud. El mundo global e interconectado en el que vivimos y .. |

|

Los Expertos Opinan: La visión deficiente de la seguridad - David MonteroArtículos | 26-02-2014 Cuando empezamos a hacer un plan de seguridad para nuestra organización hablamos de proteger la información, proteger los activos, securizar las comunicaciones, y otros muchos aspectos que consideramos críticos dentro de.. |

|

|

Los Expertos Opinan: Hacia un nuevo modelo de seguridad integrada en la red - Román VargasArtículos | 26-02-2014 El clásico perímetro de seguridad, que hasta hace unos años quedaba delimitado casi exclusivamente por los firewalls y las políticas internas definidas por cada compañía, está desapareciendo. Las empresas han dejado de s.. |

|

Reflexiones en el Día Europeo de la Protección de Datos

Artículos | 27-01-2014 Con motivo de la celebración del Día Europeo de la Protección de Datos, el Data Privacy Institute publica una reflexión sobre la trayectoria del responsable de protección de datos. Por Miguel Ángel Ballesteros... |

|

Los Expertos Opinan: Atrapar malware en Cajas de arena - Eusebio NievaArtículos | 07-01-2014 La frase Conoce a tu enemigo como a ti mismo se cita a menudo en el mundo de la seguridad TI. Pero con la gran cantidad y complejidad de ciberataques que existen actualmente, la tarea de conocer al enemigo se vuelve ar.. |

|

Los Expertos Opinan: Los cambios de una vieja conocida: nueva versión ISO/IEC27001: 2013 - Carlos Alberto...Artículos | 02-10-2013 El pasado día 25 de septiembre conocimos la nueva versión del estándar ISO/IEC 27001, después de un largo camino de revisiones y aprobaciones. En el presente artículo, se analizan los cambios más relevantes de la Norma. .. |

|

Los Expertos Opinan: Europa y la seguridad del ciberespacio: lento, adagio casi estático - Gianluca D&quo...Artículos | 01-07-2013 La ciberseguridad ha entrado de lleno en el debate político y social de nuestra vida cotidiana. Las señales de que algo estaba cambiando en la forma de considerar las nuevas tecnologías y su peso en las relaciones social.. |

|

Los Expertos Opinan: Europe and cyberspace security: slow, adagio, almost static - Gianluca D"Antoni...Artículos | 01-07-2013 Cybersecurity has fully introduced in the political and social debate of our daily lives. It was not suddenly or unpredictable. Signs that something was changing in the way of looking at new technologies and their import.. |

|

Los Expertos Opinan: El continuismo de la nueva Estrategia de Seguridad Nacional - Enrique Fojón Chamorro...Artículos | 27-06-2013 Enrique Fojón y Adolfo Hernández, miembros del Instituto Español de la Ciberseguridad de ISMS Forum, analizan la Estrategia de Seguridad Nacional de 2013, recientemente aprobada por el Consejo de Ministros. .. |

|

|

Los Expertos Opinan: Nuevos retos de seguridad en el Data Center - Román VargasArtículos | 26-04-2013 Actualmente estamos inmersos en dos grandes tendencias que están alterando de forma sustancial el mundo de las TI: por un lado, el crecimiento exponencial de la movilidad, y, por otro, fenómenos como la virtualización de.. |

|

Los Expertos Opinan: Defendiendo el perímetro de grandes amenazas -Un nuevo enfoque-, por Bruno HourdelArtículos | 11-04-2013 Aunque las amenazas contra la seguridad de la red y de la información han existido desde el principio de la era de la información, la complejidad y escala de los ataques se han disparado en los últimos años. Esto supone .. |

|

Los Expertos Opinan: Mitigación de ataques de Denegación de Servicio - Eusebio NievaArtículos | 28-02-2013 Los ataques de denegación de servicio (DoS) y en particular, su versión distribuída (DDoS), constituyen una de las amenazas más importantes de los últimos años, Según un estudio de Ponemon Institute, más del 68% de los b.. |

|

Los Expertos Opinan: Detección y Prevención de fugas en la Unión Europea - Javier DrakeArtículos | 19-06-2012 A lo largo de estos años, los 27 países miembros han puesto en práctica la norma de protección de datos de 1995 de diferente forma y debido al progreso social y económico y al aumento de la actividad económica, la Comisi.. |

|